在计算机网络信息管理与服务的框架下,保障计算机系统的安全至关重要。网络端口作为计算机与外界通信的“门户”,若管理不当,极易成为攻击者入侵的通道。因此,科学地关闭非必要或不安全的端口,是构建基础安全防线、提升信息管理效能的关键措施。

一、 理解网络端口与安全风险

网络端口是操作系统为不同网络服务和应用分配的通信端点。每个端口对应一项服务(如HTTP服务通常使用80端口)。端口可分为三类:

- 知名端口(0-1023):通常分配给系统级核心服务,如FTP(21)、SSH(22)、HTTP(80)。

- 注册端口(1024-49151):分配给用户安装的应用程序。

- 动态/私有端口(49152-65535):通常用于临时通信。

安全风险在于,许多端口默认是开放的。攻击者利用端口扫描工具,可以发现这些开放端口及其对应的服务,进而探测服务漏洞发起攻击,如通过未加密的Telnet(23)端口窃取凭证,或利用存在漏洞的SMB(445)端口传播勒索病毒。

二、 核心原则:最小权限与按需开放

信息安全管理的一个核心原则是“最小权限原则”。应用于端口管理,即:仅开放业务绝对必需的端口,其他所有端口应保持关闭状态。 这能显著减少系统的“攻击面”。例如,一台普通的办公电脑,若无需提供网页或文件共享服务,则应关闭80、443、445、139等端口。

三、 实践步骤:如何识别与关闭端口

步骤1:盘点与识别开放端口

在采取行动前,必须先了解当前系统的端口开放状况。

- Windows系统:以管理员身份运行命令提示符,输入

netstat -an命令。该命令会列出所有活动的连接和监听端口。结合-o参数(netstat -ano)可以查看占用端口的进程ID(PID),便于定位具体程序。 - Linux/macOS系统:在终端中使用

netstat -tuln或更现代的ss -tuln命令。

步骤2:分析端口必要性

对照列表,逐一确认每个监听端口对应的应用程序及其必要性。例如:

- 必须保留:远程管理所需的SSH(22)或RDP(3389)(但应限制访问源IP并强化认证)。

- 通常可关闭:陈旧的、不安全的协议端口,如Telnet(23)、NetBIOS(137-139),以及非必要的文件共享端口(445)。

- 根据用途决定:数据库端口(如MySQL的3306)、开发调试端口等,仅在需要时开启。

步骤3:关闭端口的具体方法

关闭端口本质上是停止其对应的服务或阻止其通信。主要方法有:

- 通过操作系统防火墙(最常用、最推荐):

- Windows防火墙:进入“控制面板”->“Windows Defender 防火墙”->“高级设置”。在“入站规则”中,可以创建新规则来“阻止”特定端口(TCP/UDP)的连接。更佳实践是,先禁用所有入站连接,再仅为需要的服务创建“允许”规则。

- Linux防火墙:使用

iptables或firewalld(如CentOS/RHEL)或ufw(如Ubuntu)命令进行配置。例如,使用ufw deny 23来禁止Telnet端口。

- 停止并禁用相关服务:

- 如果端口由某个系统服务开启(如Windows中的“Server”服务会打开445端口),而您确定不需要该服务,可以直接停止并禁用该服务。

- Windows:运行

services.msc,找到对应服务(根据步骤1查到的PID或服务名),将其启动类型改为“禁用”,并停止服务。

- Linux:使用

systemctl stop [服务名]和systemctl disable [服务名]。

- 卸载不必要应用程序:某些端口由第三方软件开启。如果不再需要该软件,彻底卸载是最根本的解决方式。

步骤4:验证与审计

修改配置后,再次使用 netstat 或端口扫描工具(如 nmap 扫描本机 nmap -sT -p- localhost)进行检查,确认目标端口已处于关闭或过滤状态。应将端口审计纳入常规信息安全检查流程。

四、 在网络信息管理服务中的整合应用

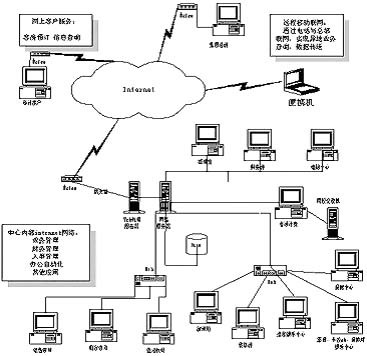

对于企业级的计算机网络信息管理与服务,端口管理不应是单点操作,而应融入整体安全策略:

- 制定统一的端口管理策略:明确各类服务器和终端允许开放的端口清单。

- 利用集中化管理工具:通过域策略、统一端点管理(UEM)或安全配置管理(SCM)工具,批量下发防火墙策略,确保策略一致性。

- 结合网络层防护:在边界防火墙、下一代防火墙(NGFW)或入侵防御系统(IPS)上设置严格的访问控制列表(ACL),从网络入口处拦截对高危端口的访问。

- 持续监控与响应:部署安全信息和事件管理(SIEM)系统,收集防火墙和系统日志,对异常端口扫描或连接尝试进行告警和调查。

五、 注意事项

- 操作前备份:对防火墙规则或服务配置进行重大修改前,建议创建系统还原点或备份配置文件。

- 谨慎操作,避免自锁:在远程管理服务器时,关闭端口(如SSH或RDP)可能导致失去连接。务必在本地控制台操作,或先配置好允许特定IP访问的规则后再实施限制。

- 动态端口与端口伪装:某些应用(如FTP被动模式)会使用动态端口,需注意防火墙的关联设置。网络地址转换(NAT)也能起到隐藏内部端口的作用。

- 关闭端口非万能:它属于边界防护,不能替代系统补丁更新、强密码策略、反病毒软件、最小化安装等纵深防御措施。

****

系统性地关闭非必要网络端口,是践行主动防御、落实最小权限原则的基础环节,能有效提升单机乃至整个网络环境的安全基线。将其规范化为计算机网络信息管理与服务的常态化工作,是构筑坚实网络安全防线的第一步,也是抵御外部威胁、保障数据资产安全不可或缺的基石。